Çalışma ve işlerimizi yürütme şeklimizdeki değişiklikler, her şirketi artık dijital bir şirket olmaya itti. Dijital dönüşümdeki bu ivmelenme, güvenlik risklerinin de artmasına neden oldu. Siber saldırılar, mobil ve IoT cihazlarının çoğalması ve bulutun benimsenmesinin artması nedeniyle artan saldırı yüzeyleriyle daha yaygın ve gelişmiş hale geliyor. Yeni saldırı vektörleri ortaya çıktığı ve saldırılar otomatik ve büyük ölçekli saldırılarla daha karmaşık hale geldiği için temel koruma önlemleri artık yeterli değildir. Müşterilerimizin bu güvenlik zorluklarının üstesinden gelmesine yardımcı olmak için, Azure’da veya ağ ucundan buluta kadar başka herhangi bir yerde çalışan uygulamalarınızı ve API’lerinizi korumak için buluta özgü, kendi kendine yönetilen güvenlik hizmetimiz olan Azure Web Uygulaması Güvenlik Duvarı’nı (Azure WAF) geliştiriyoruz.

Azure WAF’de hızlı bir başlangıç

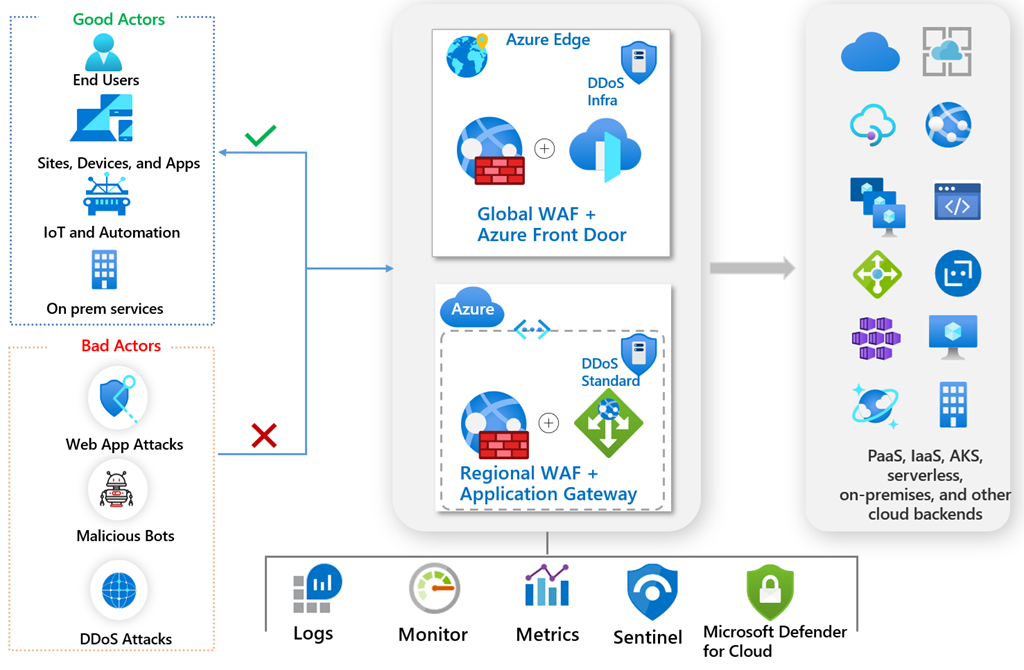

Uygulamalarınız ve API’leriniz için Azure WAF dağıtmaya yönelik iki seçenek (küresel ve bölgesel) sunuyoruz.

- Global WAF: Azure WAF, uygun ölçekte küresel uygulama hızlandırma ve akıllı güvenlik sağlamak için yerel, modern bulut içerik teslim ağımız (CDN) olan Azure Front Door’a bağlanır. Azure WAF, dünya çapında yüzlerce uç konumuyla saldırı kaynağına daha yakın olan ağ ucundaki güvenlik saldırılarını durdurur.

- Bölgesel WAF: Azure WAF, bir sanal ağda çalışan, yüksek oranda ölçeklenebilir, web uygulaması bölgesel yük dengeleyicisi olan Azure Application Gateway’e bağlanır. Hem iç hem de dış web siteleri için trafiği yönetir ve dünya çapında 60’tan fazla Azure bölgesinde uygulama koruması sağlar.

Neler değişti?

Son güncelleştirmeleri paylaşmaktan ve müşterilere daha iyi güvenlik, gelişmiş ölçek, daha kolay dağıtım ve uygulamalarının daha iyi yönetilmesini sağlayacak birçok yeni özelliği duyurmaktan heyecan duyuyoruz.

Uygulama ve API koruması

- Yeni kural kümeleriyle iyileştirilmiş güvenlik duruşu: 29 Mart’ta, Azure Front Door Premium katmanıyla tümleştirilmiş Yönetilen Varsayılan Kural Kümesi 2.0’ın (DRS 2.0) genel kullanıma sunulduğunu duyurduk. DRS 2.0, Microsoft Tehdit Bilgileri tarafından yazılan en son Microsoft mülkiyet kurallarını içerir. Bugün, Azure Application Gateway’e bağlı bölgesel WAF’de, Open Web Application Security Project (OWASP) Çekirdek Kural Kümesi 3.2’nin (CRS 3.2) genel kullanıma sunulduğunu duyurmaktan heyecan duyuyoruz. Bu güncelleştirilmiş kural kümeleri, web güvenlik açıkları için daha fazla kapsama alanı sağlar, yanlış pozitifleri azaltır ve Log4J ve SpringShell CVE’leri gibi belirli güvenlik açıklarına karşı koruma sağlar.

- Azaltılmış yanlış pozitiflerle anomali puanlaması: Bölgesel WAF gibi, küresel WAF’de DRS 2.0 ile anomali puanlamasını da kullanıma sunduk ve bu da müşteri uygulamaları için yanlış pozitiflerin azaltılmasına büyük ölçüde yardımcı oldu. Anomali puanlama modunda, gelen bir istek WAF kuralını ihlal ettiğinde, kuralın önem derecesine göre bir anomali puanı atanır ve yalnızca anomali puanı bir eşiğe ulaştığında bir eylem gerçekleştirilir.

- Artırılmış boyut sınırları: CRS 3.2 ile bölgesel WAF artık 2 MB’a kadar talep gövdesi boyutu incelemesini ve 4 GB’a kadar dosya yükleme boyutunu destekleyebilir.

- API güvenliği: DRS 2.0 ile global WAF artık gelen trafiğin güvenliğini sağlamak için istek denetimine izin veren XML ve JSON içerik türlerini de desteklemektedir. Azure Front Door ve Azure Application Gateway’de Azure WAF, Azure API Management ile sorunsuz bir şekilde tümleştirilerek gelişmiş API yönetimi ve güvenlik özellikleri sağlar.

- Kural başına dışlamalarla gelişmiş özelleştirme: Genel WAF’de olduğu gibi, bugün de Application Gateway ile bölgesel WAF’de CRS 3.2 ile kural başına dışlamaları kullanıma sunuyoruz. Dışlamalar, kural değerlendirmesinden çıkarılacak belirli istek özniteliklerini belirterek WAF altyapısı davranışını geçersiz kılmanıza olanak tanır. Ayrıca, artık üstbilginin, tanımlama bilgilerinin ve bağımsız değişkenlerin adına veya değerine göre özellik hariç tutma tanımlarına izin veriyoruz. İstisnalar bir kurala, kural kümesine, kural grubuna veya tüm kural kümesi için genel olarak uygulanabilir ve yanlış pozitifleri azaltmaya ve uygulamaya özgü gereksinimleri karşılamaya yardımcı olmak için daha fazla esneklik sağlar. Bu özellik şu anda Azure portal, Azure Resource Manager, PowerShell, CLI ve SDK aracılığıyla kullanılabilir.

Bot koruması

Botlar, müşterimizin dijital ayak izinin önemli bir parçası haline geldi ve temel işlevleri otomatikleştirmeye ve gerçekleştirmeye yardımcı oldu. Bununla birlikte, saldırganlar kötü amaçlı görevleri yerine getirmek için botları manipüle ederek bundan giderek daha fazla yararlanmaktadır. Bot saldırılarına karşı daha iyi koruma sağlamak için platform özelliklerimizi sürekli olarak geliştiriyoruz: Bot Manager 1.0 kural kümesiyle bot koruması, Azure Front Door Premium katmanıyla tümleştirme yoluyla kullanılabilir. Bot algılama ve koruma kurallarımız Microsoft Tehdit İstihbaratı’nı temel alır ve iyi, kötü ve bilinmeyen botlar için bot sınıflandırmasını destekler. Kötü amaçlı botlar, kötü amaçlı IP adreslerinden gelen botları veya sahte kimliklere sahip botları içerir. Kötü amaçlı IP’ler, Microsoft’un dış sağlayıcılardan ve dahili tehdit istihbaratından gelen akışlara dayanan Tehdit İstihbaratı akışı tarafından sağlanır. İyi botlar için WAF, kullanıcı aracısının ve IP adresi aralığının aracının iddia ettiği şeyle eşleşip eşleşmediğini doğrulamak için ters DNS aramalarını kullanır. Bot imzaları dinamik olarak yönetilir ve yeni tehdit aktörleri algılandığında WAF tarafından otomatik olarak güncelleştirilir.

Yeni nesil WAF motoruyla performans ve ölçek

Azure Application Gateway’de yeni nesil WAF altyapımızın genel kullanıma sunulduğunu duyurmaktan heyecan duyuyoruz. CRS 3.2 ile piyasaya sürülen yeni WAF motoru, yüksek performanslı, ölçeklenebilir bir Microsoft tescilli motorudur ve önceki WAF motoruna göre önemli iyileştirmelere sahiptir.

Yeni Azure WAF altyapısının avantajları şunlardır:

- Geliştirilmiş performans: Test laboratuvarımızda yeni motor, motorun önceki sürümüyle karşılaştırıldığında WAF gecikme sürelerinde önemli bir azalma sağladı. Ayrıca, P99 kuyruk gecikmelerinde, POST isteklerinin işlenmesinde ~8 kata kadar ve GET isteklerinin işlenmesinde ~4 kata kadar azalma ile önemli bir azalma gözlemledik.

- Artırılmış ölçek: Yeni nesil motorumuz, aynı işlem gücünü kullanarak 8 kata kadar daha fazla RPS’ye kadar ölçeklendirilebilir ve önceki motorla daha önce mümkün olmayan 16 kat daha büyük istek boyutlarını (şimdi 2 MB’a kadar istek boyutu) işleme yeteneğine sahiptir.

- Daha iyi koruma: Verimli regex işleme özelliğine sahip yeni yeniden tasarlanmış motor, RegEx DoS saldırılarına karşı daha iyi koruma sağlar.

- Daha zengin özellik seti: Yeni motor, CRS 3.2 sürümüyle birlikte sunulur. Yeni özellikler ve gelecekteki geliştirmeler yalnızca yeni motor ve CRS’nin sonraki sürümleri aracılığıyla kullanılabilir. Müşterilerin CRS 3.2 sürümüne geçmeleri önemle tavsiye edilir. CRS 2.2.9’u aşamalı olarak kaldırma sürecindeyiz ve eski CRS 2.2.9 sürümünde yeni müşteriler eklemeyi durduracağız. CRS 2.2.9’daki mevcut müşteriler desteklenmeye devam edecektir.

Yeni altyapı hakkında daha fazla bilgi edinmek için WAF altyapısı belgelerine bakın.

Yönetim ve izleme

- WAF ilkesiyle yerel tutarlı deneyim: Application Gateways WAF v2 artık varsayılan olarak yapılandırma yerine bölgesel WAF ilkesini yerel olarak kullanarak Azure Application Gateway’de eski WAF yapılandırma deneyimine olan ihtiyacı ortadan kaldırır. En son özelliklerin tümü ve gelecekteki geliştirmeler WAF politikaları aracılığıyla sunulacaktır. Application Gateway yapılandırması v1 ve v2 SKU’larının mevcut dağıtımları için desteklenmeye devam eder, ancak müşterilerin ek ücret ödemeden daha zengin bir özellik kümesi ve geliştirilmiş deneyimler sunan WAF ilkeleriyle Application Gateway v2’ye geçmeleri önemle önerilir. Azure ilkeleri birden çok uygulama ağ geçidi dağıtımı arasında paylaşılarak yönetim deneyimini basitleştirir. Azure ilkesi sayesinde müşteriler, DevOps ve API’lere uygun araçlar (Azure Resource Manager, REST API, PowerShell, CLI ve Terraform) kullanarak uygulamaların dağıtımını ve sağlanmasını kolayca otomatikleştirebilir.

- Gelişmiş analiz özellikleri: Artık daha etkili izleme, sorun giderme ve hata ayıklama için bölgesel WAF’deki yeni Azure İzleyici ölçümlerine erişebilirsiniz. WAF için Azure İzleyici günlükleri ve ölçümleri, gelişmiş günlük analizi için merkezi bir günlük platformuna aktarılabilir ve güvenlik izleme ve uyarı için Microsoft Sentinel ve Bulut için Microsoft Defender tarafından daha fazla kullanılabilir. Microsoft Sentinel tümleştirmesi, güvenlik analistlerinin diğer kaynaklardan gelen verileri analiz etmesine ve ilişkilendirmesine, tehditleri algılamasına ve insidans yanıtını otomatikleştirmesine olanak tanır. Örneğin, Log4J Sentinel av sorguları ve SpringShell Sentinel av sorguları gibi sıfır gün açısından kritik güvenlik açıklarını tespit etmek ve bunlara yanıt vermek için yakın zamanda Sentinel av sorgularını kullanıma sunduk.

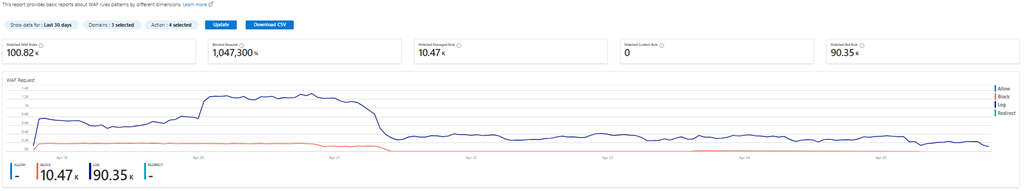

- Yerleşik güvenlik raporları: Azure Front Door’daki güvenlik raporları, WAF desenlerinin, eyleme göre eğilimlerin ve kural türlerine ve kural gruplarına göre olayların güçlü bir şekilde görselleştirilmesini sağlar. Güvenlik tehdidi analistleri, tehdit analizi için IP, ülke, URL, ana bilgisayar adı ve kullanıcı aracısı gibi farklı boyutlara göre kırılım en iyi olaylarını görüntüleyebilir.

- Geliştirilmiş yönetilebilirlik: Azure Güvenlik Duvarı Yöneticisi ile Azure WAF tümleştirmesi yakında kullanıma sunulacaktır. Bu tümleştirme sayesinde müşteriler, Azure Front Door ve Azure Application Gateway platformlarında barındırılan uygulamalar için WAF ilkelerini uygun ölçekte yönetebilecek.